mr.soyer

Складчик

- 24 Июн 2016

- 2

- 4

[POSTS]Все больше и больше людей начинают задумываться о своей безопасности, доступе к «заблокированным ресурсам» и искать VPN-ы. Но каждый нормальный параноик не будет доверять сторонним сервисам. Что же делать? Строить личный VPN!

Итак, приступим. Для начала нам нужен сервер с Linux, лучше — где-то за рубежом. Виртуальный сервер (VDS) в itldc.com, DigitalOcean или Amazon полностью подойдет. Кстати, ITLDC по промо-коду ITLDC-VDS-EU дает скидку 25% на квартал

После создания сервера в ITLDC или DO на почту придет письмо с IP-адресом и паролем рута (пользователя root, который «администратор» в Linux). Далее нам придется притвориться красноглазиками

Пользователям Windows я порекомендую скачать Поможет в этом команда passwd.

Поможет в этом команда passwd.

Для уверенности в том, что у нас присутствуют все самые свежие апдейты, дадим команду в командной строчке:

apt-get update && apt-get upgrade

Дальше нужно установить необходимое ПО с помощью команды:

apt-get install make && apt-get install gcc

Далее качаем сам VPN-сервер с

wget -c

То, что идет после wget -c — линк на файл. Дальше распакуем скачанный архив с помощью команды:

tar xvf softether-vpnserver-v4.05-9422-beta-2014.02.17-linux-x64-64bit.tar.gz

где softether-vpnserver-v4.05-9422-beta-2014.02.17-linux-x64-64bit.tar.gz — имя скачанного файла.

Соберем VPN-сервер:

cd vpnserver

./.install.sh

Придется несколько раз сказать, что мы согласны с лицензионными условиями, читали их и понимаем. Но когда они кого-то останавливали? После утвердительных ответов, через несколько секунд сервер будет готов!

Запустим его с помощью команды: ./vpnserver start

Сервер успешно установлен и запущен! Пришло время его настроить. Нам понадобится SoftEther VPN Server Manager for Windows, который находится там же, где и сам сервер (на момент написания статьи

Запускаем, в окне выбираем New Setting, заполняем поля Setting Name, Hosts Name (сюда вписываем IP-адрес нашего сервера), кликаем OK, и два раза на свежесозданном подключении.

Система попросит задать пароль для управления свежеустановленным сервером.

Далее откроется окно настроек, ставим «галочку» возле Remote Access VPN Server.

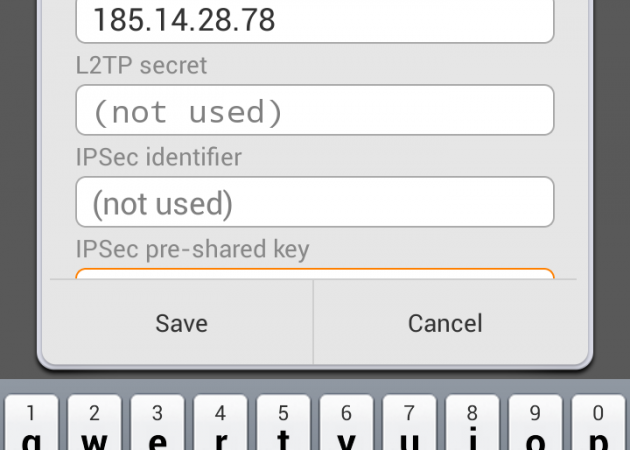

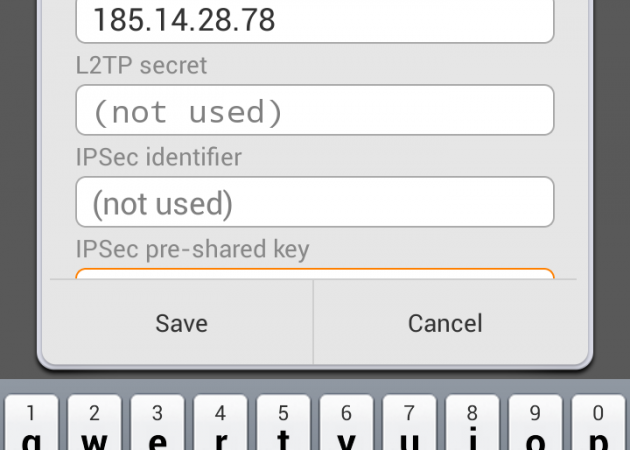

Настройку Dynamic DNS можно пропустить, на следующей вкладке включаем L2TP over IPsec для возможности подключения по логину и паролю с Android, iOS, Windows и OS X. Не забываем запомнить IPsec Pre-Shared Key.

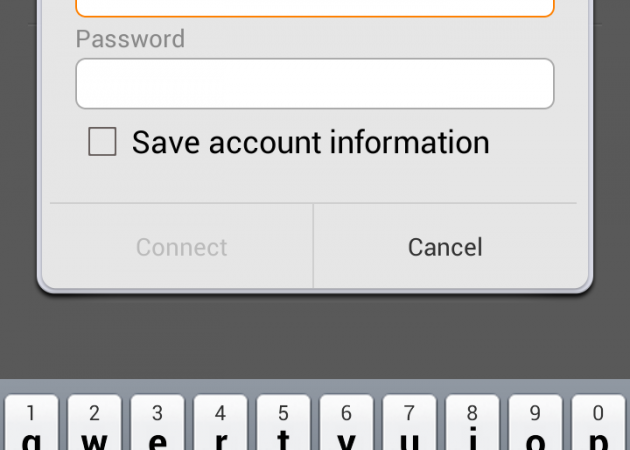

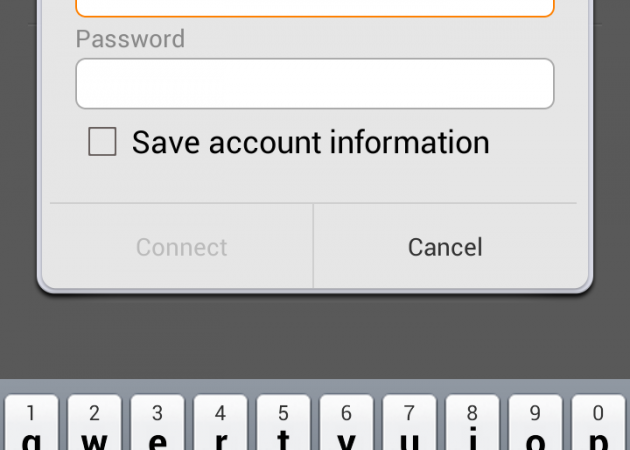

Далее откажемся от VPN Azure и переходим к созданию пользователей. Достаточно заполнить поля с логином и паролем.

В шаге 3 выберем eth0, и все, личный VPN почти готов. Осталось нажать на Virtual NAT and Virtual DHCP Server, где включить SecureNAT (нажать на Enable SecureNAT).

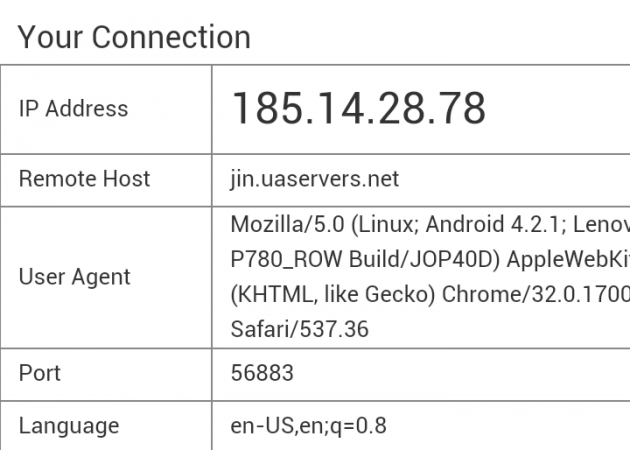

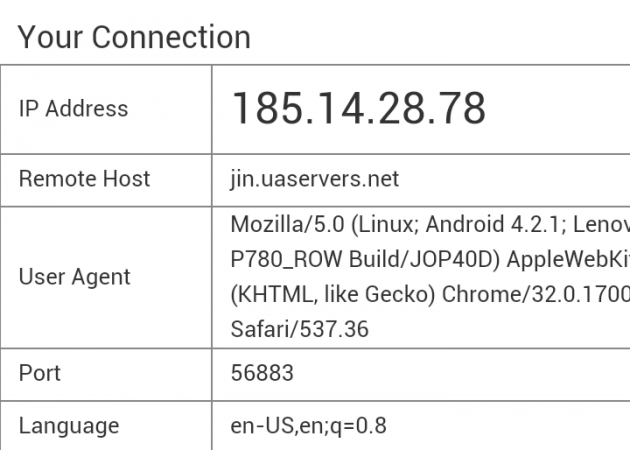

Теперь можно настраивать iOS, Android или лэптоп, подключаться и проверять, что мы работаем с IP-адреса личного VPN-сервера.

[/POSTS]

[/POSTS]

Итак, приступим. Для начала нам нужен сервер с Linux, лучше — где-то за рубежом. Виртуальный сервер (VDS) в itldc.com, DigitalOcean или Amazon полностью подойдет. Кстати, ITLDC по промо-коду ITLDC-VDS-EU дает скидку 25% на квартал

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

После создания сервера в ITLDC или DO на почту придет письмо с IP-адресом и паролем рута (пользователя root, который «администратор» в Linux). Далее нам придется притвориться красноглазиками

Пользователям Windows я порекомендую скачать

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

, для OS X достаточно воспользоваться встроенным Терминалом. В любом случае, подключаемся к нашему серверу с помощью протокола ssh. И сразу меняем пароль, поскольку мы же параноики Для уверенности в том, что у нас присутствуют все самые свежие апдейты, дадим команду в командной строчке:

apt-get update && apt-get upgrade

Дальше нужно установить необходимое ПО с помощью команды:

apt-get install make && apt-get install gcc

Далее качаем сам VPN-сервер с

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

. В моем случае, для Linux x64, команда будет выглядеть так:wget -c

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

То, что идет после wget -c — линк на файл. Дальше распакуем скачанный архив с помощью команды:

tar xvf softether-vpnserver-v4.05-9422-beta-2014.02.17-linux-x64-64bit.tar.gz

где softether-vpnserver-v4.05-9422-beta-2014.02.17-linux-x64-64bit.tar.gz — имя скачанного файла.

Соберем VPN-сервер:

cd vpnserver

./.install.sh

Придется несколько раз сказать, что мы согласны с лицензионными условиями, читали их и понимаем. Но когда они кого-то останавливали? После утвердительных ответов, через несколько секунд сервер будет готов!

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Запустим его с помощью команды: ./vpnserver start

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Сервер успешно установлен и запущен! Пришло время его настроить. Нам понадобится SoftEther VPN Server Manager for Windows, который находится там же, где и сам сервер (на момент написания статьи

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

, но я рекомендую качать самую последнюю версию).Запускаем, в окне выбираем New Setting, заполняем поля Setting Name, Hosts Name (сюда вписываем IP-адрес нашего сервера), кликаем OK, и два раза на свежесозданном подключении.

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Система попросит задать пароль для управления свежеустановленным сервером.

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Далее откроется окно настроек, ставим «галочку» возле Remote Access VPN Server.

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Настройку Dynamic DNS можно пропустить, на следующей вкладке включаем L2TP over IPsec для возможности подключения по логину и паролю с Android, iOS, Windows и OS X. Не забываем запомнить IPsec Pre-Shared Key.

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Далее откажемся от VPN Azure и переходим к созданию пользователей. Достаточно заполнить поля с логином и паролем.

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

В шаге 3 выберем eth0, и все, личный VPN почти готов. Осталось нажать на Virtual NAT and Virtual DHCP Server, где включить SecureNAT (нажать на Enable SecureNAT).

Вам необходимо зарегистрироваться на сайте для просмотра скрытых ссылок

Теперь можно настраивать iOS, Android или лэптоп, подключаться и проверять, что мы работаем с IP-адреса личного VPN-сервера.

Возможно, Вас ещё заинтересует:

- [Оксана Седых][Точка интеллекта] Лекция 3. Мифологизация «чужого»: от архаики к современности (2025)

- [Оксана Седых] [Точка интеллекта] Лекция 2. Ритуал как культурная константа (2025)

- [Оксана Седых] [Точка интеллекта] Лекция 4. Миф в XX и ХХI веке (2025)

- [ИСДПО] Информационная безопасность компьютерных систем и сетей (2025)

- [janeterry] Евгения Терентьева ― Весенний гайд 2025. Тариф Без образов

- [Мария Галицкая] Как готовить на стальной сковороде без слёз и напряжения (2025)

- [Мирослава Садовая] [zefir.mira] Весенний Пасхальный зефирный курс (2025)

- [Екатерина Семибратова] [kiwihealthy] Альтернативные куличи + Полезные кексы (2025)

- [Олег Макаренко, Кримсональтер] Клуб Зеленой Свиньи. Тариф Клубная карточка. Март (2025)

- [Инфоурок] Управление технологическим оборудованием птицефабрик и механизированных ферм